-

在线客服

QQ扫码联系在线客服

QQ: 2292620539

-

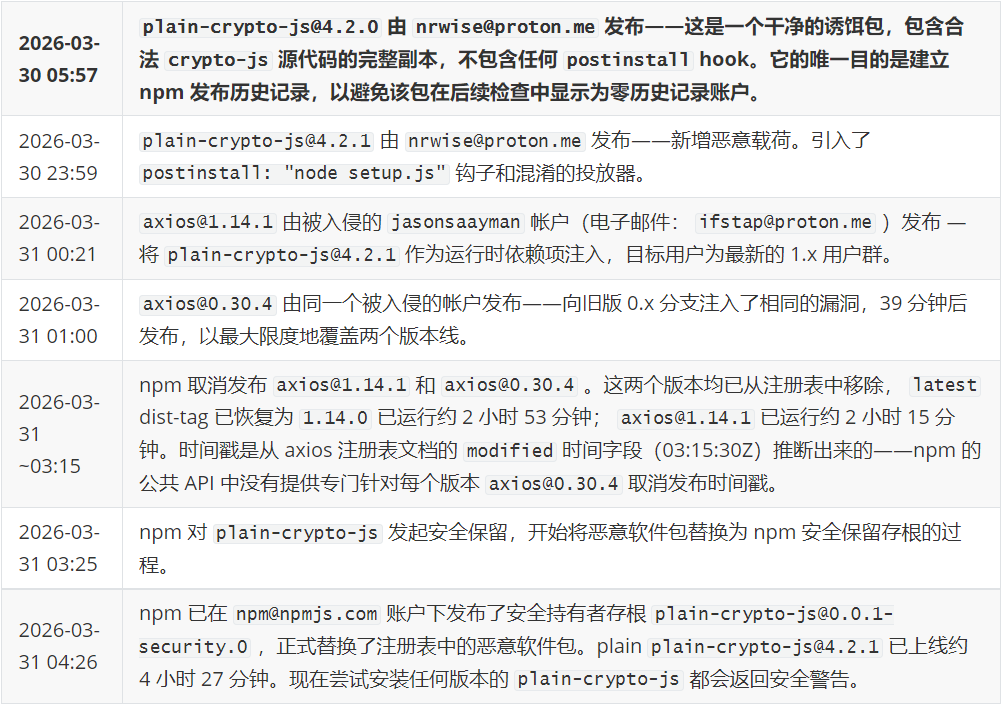

事件概述:2026年3月31日,著名云安全平台 StepSecurity 监测到,在 JavaScript 生态系统中最受欢迎的 HTTP 客户端库 Axios(每周下载量超 3 亿次)遭遇了严重的供应链攻击。攻击者劫持了 Axios 核心维护者(jasonsaayman)的 npm 账户,并在 npm 官方仓库发布了两个被污染的恶意版本:axios@1.14.1 和 axios@0.30.4。

这些恶意版本并未修改 Axios 自身的源代码,而是神不知鬼不觉地注入了一个名为 plain-crypto-js@4.2.1 的隐藏依赖项。该依赖项唯一的用途就是作为一台跨平台的“木马投递器”,在开发者执行 npm install 期间自动触发,静默释放出针对 Windows、macOS 和 Linux 系统的远程访问木马 (RAT) ,窃取环境凭据并控制机器。

此次攻击计划极为缜密周密:

提前潜伏:攻击者在发布毒化版 axios 前 18 个小时,通过临时账户发布了伪装成合法加密库的 plain-crypto-js@4.2.1 恶意依赖,以此绕过“最新发布包”的安全扫描告警。

账号劫持与绕过 CI/CD:攻击者将受害者 npm 账户的注册邮箱篡改为其控制的 ProtonMail 邮箱。值得注意的是,合法的 axios 版本是通过 GitHub Actions 的 OIDC 机制自动化发布的,而这批恶意包则是攻击者使用长期存在的 npm Access Token 人工发布的,完全脱离了正常的源代码提交流程(没有 Commit 或 Tag)。

精准投毒:为了最大化打击面,攻击者在 39 分钟内连续给 axios 最主流的 1.x 架构分支和老旧项目的 0.x 架构分支均发布了投毒更新。

迅速止损:这两个恶意版本分别存活了约 2 小时 53 分钟和 2 小时 15 分钟后,便被 npm 官方撤回并替换为安全阻断存根(Security-holder stub)。

当不知情的开发者安装受污染的 axios@1.14.1 时,npm 会连带安装毫无关联的假依赖 plain-crypto-js。通过这层“影子依赖”,恶意软件触发了其核心攻击逻辑:

1. 利用生命周期钩子(Postinstall Hook)假依赖的 package.json 中配置了 "postinstall": "node setup.js" 钩子,这导致 npm 刚刚解析完树结构,恶意脚本就瞬间开始执行,甚至在整个 npm install 完整结束前就开始连接 C2(命令与控制)服务器。

2. 免杀与深度混淆setup.js 采用了两层定制化的加密解密机制(异或混淆配合 Base64 等),用以躲匿敏感的 C2 域名(http://sfrclak.com:8000/)和终端执行命令,成功避开了常规的静态代码扫描。

3. 三端定制的木马释放逻辑(RAT Payloads)该脚本会识别目标宿主机的操作系统类型(macOS、Windows、Linux),并执行相对应的二阶段木马攻击:

macOS 平台:将 AppleScript 无痕跑在后台,拉取 macOS 的专版木马,将其隐藏伪造为系统级缓存进程守护目录(/Library/Caches/com.apple.act.mond)。

Windows 平台:将 PowerShell 副本伪装成 Windows Terminal 进程 (%PROGRAMDATA%\wt.exe),随后通过无 UI 窗口的 VBScript 下载 ps1 载荷并在内存中绕过执行策略运行。

Linux 平台:直接使用系统 Curl 拉取恶意 Python 脚本(/tmp/ld.py)并使用 nohup 放入纯后台执行。

4. 反取证清理(Self-Cleanup)为了躲避事后审计,当一阶段载荷发射完毕并且 C2 服务器建立连接后,setup.js 脚本会“自杀”(删除自己)!甚至,它还会将原本包含提权配置文件的 package.json 替换成一个提前准备好的“无害假文件”。这意味着,如果事后有人去 node_modules 下去翻看源代码找异常,只会看到一个干干净净、仿佛从来没作恶过的模块。

axios@1.14.1 · shasum: 2553649f232204966871cea80a5d0d6adc700ca

axios@0.30.4 · shasum: d6f3f62fd3b9f5432f5782b62d8cfd5247d5ee71

plain-crypto-js@4.2.1 · shasum: 07d889e2dadce6f3910dcbc253317d28ca61c766

C2 域名 · sfrclak[.]com

C2 IP · 142[.]11[.]206[.]73

C2 URL · http[:]//sfrclak[.]com[:]8000/6202033

C2 POST body (macOS) · packages[.]npm[.]org/product0

C2 POST body (Windows) · packages[.]npm.org/product1

C2 POST body (Linux) · packages[.]npm[.]org/product2

macOS · /Library/Caches/com.apple.act.mond

Windows (persistent) · %PROGRAMDATA%\wt.exe

Windows (temp, self-deletes) · %TEMP%\6202033.vbs

Windows (temp, self-deletes) · %TEMP%\6202033.ps1

Linux · /tmp/ld.py

jasonsaayman · 被盗用合法的 axios 维护者邮箱,邮箱地址已更改为 [ifstap@proton[.]me]

nrwise · 攻击者创建的帐户, nrwise@proton[.]me ,发布了 plain-crypto-js

安全版本:axios@1.14.0 (安全) · shasum: 7c29f4cf2ea91ef05018d5aa5399bf23ed3120eb

如果在此时间段内流水线自动构建过或通过 npm 下载过相关版本组件,系统应直接视为 "已被深度妥协 (Compromised)" 。

📌 如何判断受影响?

运行检查命令:

//检查项目中是否存在恶意 axios 版本

npm list axios 2>/dev/null | grep -E "1\.14\.1|0\.30\.4"

grep -A1 '"axios"' package-lock.json | grep -E "1\.14\.1|0\.30\.4"检查项目底层是否含有:node_modules/plain-crypto-js 目录(有该目录即表明中过招,不用管 package.json 有多干净:如果 setup.js 已经运行,则此目录下的 package.json 文件将被替换为一个干净的占位符文件。该目录的存在足以证明 dropper 已执行。)。

ls node_modules/plain-crypto-js 2>/dev/null && echo "POTENTIALLY AFFECTED"检查机器后门:

# macOS

ls -la /Library/Caches/com.apple.act.mond 2>/dev/null && echo "COMPROMISED"

# Linux

ls -la /tmp/ld.py 2>/dev/null && echo "COMPROMISED"

"COMPROMISED"

# Windows (cmd.exe)

dir "%PROGRAMDATA%\wt.exe" 2>nul && echo COMPROMISED检查 CI/CD 流水线日志 ,查找任何可能拉取了 axios@1.14.1 或 axios@0.30.4 的 npm install 执行。任何安装了这两个版本的流水线都应视为已遭入侵,所有注入的密钥都应立即轮换。

🛠️ 补救措施

强制降级并锁版本:回滚至安全的 axios@1.14.0(或 0.30.3),并在工程的 overrides/resolutions 字段强制锁定不被自动升级。

npm install axios@0.30.3 # for 0.x users

//添加一个 overrides 块,以防止传递解析回恶意版本

{

"dependencies": { "axios": "1.14.0" },

"overrides": { "axios": "1.14.0" },

"resolutions": { "axios": "1.14.0" }

}从 node_modules 中移除 plain-crypto-js

rm -rf node_modules/plain-crypto-js npm install --ignore-scripts彻底重构废弃:一旦检测到木马踪迹,环境系统直接推翻重构,不要尝试就地清理,系统状态可能已不纯洁。

全面凭证轮换(最关键!):此次木马会窃取本地变量,请立刻轮换/重置当时机器上存储的所有高权限密钥(包括 AWS 密钥、云平台账号、SSH 私钥、CI/CD Secret 以及任意 .env 环境变量)。

防御最佳实践:建立习惯要求,在 CI/CD 服务器运行打包安装时,强制带上防止脚本潜逃的安全参数:npm ci --ignore-scripts,并配置严谨的防火墙黑白名单出站策略(Egress)。

作为预防措施,在任何可能暴露的系统上, 阻止网络/DNS 层的 C2 流量 :

# Block via firewall (Linux)

iptables -A OUTPUT -d 142.11.206.73-j DROP

# Block via /etc/hosts (macOS/Linux)

echo "0.0.0.0 sfrclak.com" >> /etc/hosts

本课程最终解释权归蚁景网安学院

本页面信息仅供参考,请扫码咨询客服了解本课程最新内容和活动